SaaSセキュリティ運用の壁を乗り越える!JBCCのマネージドサービス

- SaaS環境におけるセキュリティインシデントの主な原因とその対策方法

- ゼロトラストネットワークやSASEだけでは不十分な理由と補完すべき運用ポイント

- JBCCが提供するSaaSセキュリティ運用支援サービスの具体的な内容とメリット

デジタルトランスフォーメーション(DX)の進展に伴ってSaaSの活用が広がり、シャドーITの存在や機密情報の制御不足、不正行為の見逃しなど、セキュリティ上の課題が顕在化しています。ゼロトラストネットワークを構築してもセキュリティインシデントが引き起こされるケースもあり、専門的な運用支援が求められているのです。本稿では、SaaSのセキュリティリスクとその対策を紹介するとともに、運用支援サービスの具体的な内容を解説します。

SaaSの拡大に伴い、セキュリティの懸念が高まる

デジタルトランスフォーメーション(DX)が進展し、働き方も多様化しています。この潮流に対応するため、SaaS(Software as a Service)を使って業務の効率化や新しい働き方への対応をしている企業が増えています。Salesforce(CRM)、Office 365(オフィススイート)、Google ワークスペース(メール、オフィススイート)などのSaaSの利用が拡大する一方で、セキュリティ対策が大きな課題となっているのです。

SaaSを活用した環境下において従来の境界線ベースのセキュリティモデルとは違った対策が求められる今、ネットワークの内外を問わずすべてのユーザー、デバイス、アプリケーションに対して常に検証と認証を行なう「ゼロトラストネットワーク」が注目されています。実際、SASEや次世代型のファイアウォールを導入し、デバイスや業務に必要なシステムとサービスを接続し、一元管理する企業もあります。

しかしゼロトラスト化されたネットワークだけでは、SaaSに対するセキュリティ対策は不十分。実際、ゼロトラスト化した企業がインシデントに遭う事例も起きています。

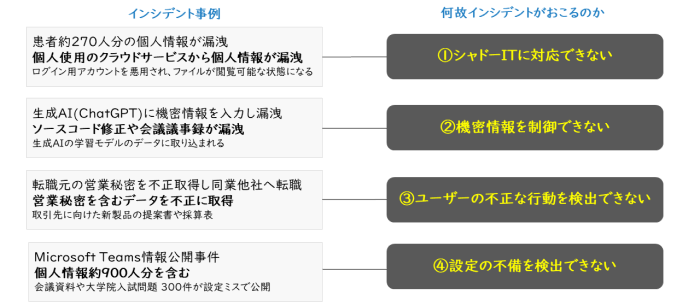

セキュリティインシデントが起きる要因とは

ゼロトラストネットワークを構築してもセキュリティインシデントが起きている要因は、①シャドーITへの対応、②機密情報の制御、③ユーザーの不正行動を検出、④設定不備を検出、という4つの課題が解決できていないためです。

ゼロトラストネットワークでは、さまざまなデバイスからアクセスが集中します。接続先のSaaSが増えれば増えるほどネットワークの負荷が高まり、その負荷を軽減するためにWeb通信の復号化が外され、管理外のWeb通信が発生します。その結果として、Web通信の可視化や制御ができなくなり、従業員の個人アカウントでのSaaSの利用が把握できなくなるのです。

つまり、ITセキュリティ部門の把握や管理がされていない状態でシステムやサービスが利用されるシャドーITは、大きなリスクとなります。

また、「機密情報の制御」という課題については、SASEの次世代型ファイアウォールでは、生成AIへの機密情報をうまく制御できず、機密情報がアップロードされるリスクがあります。

次世代型ファイアウォールはカテゴリーベースやプロトコルベースで制御を行うのが一般的です。仮に生成AIサービスの利用を禁止するカテゴリーブロックを設定しても、カテゴリーから抜け落ちるAIサービスがあれば機密情報がアップロードされる可能性があります。また次世代型ファイアウォールでは、投稿される内容を確認し、特定の条件に合致したら投稿を止めるといった制御ができません。機密情報を制御するためには、次世代型ファイアウォールに加え、網羅的な制御や投稿内容の可視性による制御を行う必要があるのです。

最後に、「ユーザーの不正な行動を検出できない」、「設定の不備を検出できない」という課題について、コラボレーションを例に説明します。

SaaSのコラボレーション機能には、組織外のゲストユーザーを自社のSaaSに招待し共同作業を行う方法と、ゲストユーザーを招待せずにファイルのみを共有する方法があります。ゲストユーザーが本人なのか、なりすましかを確認するのは難しいですし、どちらの場合でも管理外のネットワークからアクセスされるため、自社側では何がされているかを確認することができません。設定次第では、自社のSaaSに招待されたユーザーがさらに外部の別のユーザーにファイルを共有できてしまう可能性がありますし、共有リンクの使用などにより常に公開された状態になってしまうリスクも存在しています。

このようにSaaSのセキュリティ対策では、SASEの構成だけでは不十分です。SaaSの可視性を確保し、制御できる対策が求められています。

セキュリティを確保するためには「運用」がポイント

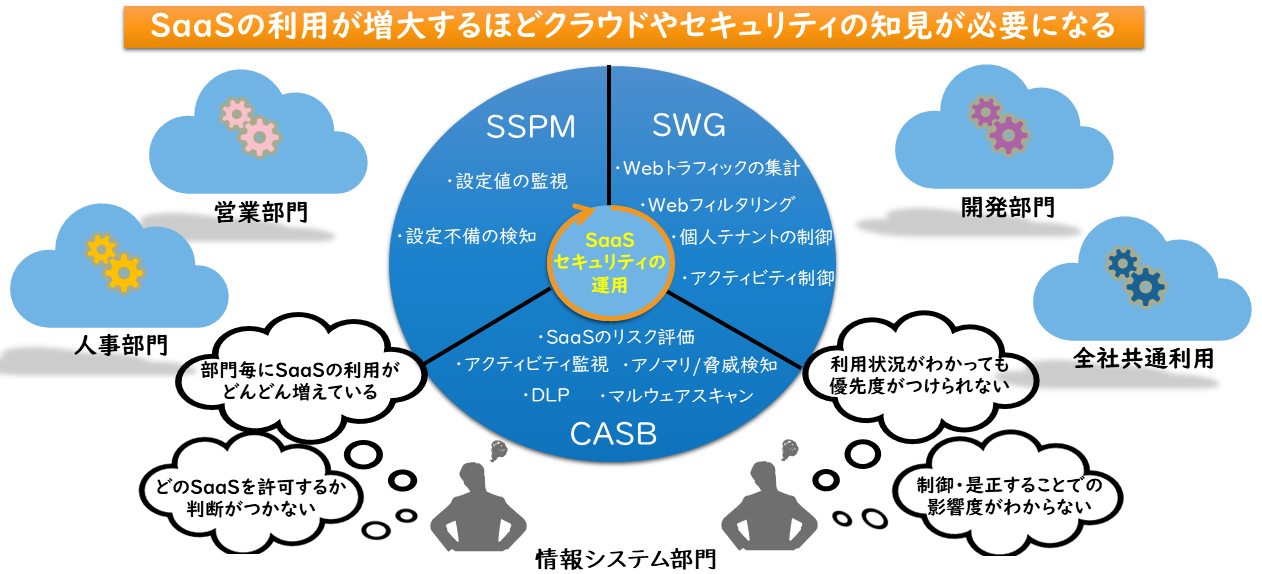

SaaSの利用拡大に伴い、セキュリティ対策の重要性が高まっています。この課題を解決するにはいくつか方法がありますが、SaaSの可視性を高めることもそのひとつです。そのほかに、「SWG」(Secure Web Gateway)や「CASB」(Cloud Access Security Broker)やSSPM(SaaS Security Posture Management)を導入するという方法もあります。

「SWG」とは、エンドポイントから社外ネットワークへの通信を監視し、脅威となる通信をフィルタリングするセキュリティソリューションのことで、SSL/TLS通信の復号化、インラインでのアクティビティ制御、テナント制御に対応します。「CASB」とはクラウドの利用を監視し、適切なセキュリティ対策を行うソリューションで、数多くのSaaSのリスク評価が可能で、SaaSのログを一元管理し、ユーザーのアクティビティを監視して不正行為を検知します。これらを導入することで、SaaSのセキュリティ対策を施すことが可能になります。

また、SaaSは必要なときに必要なだけ利用できるため、日頃から適切に運用することを心がける必要があります。未承認のSaaSの使用や不正行為、ファイルアップロードのチェックはもちろん、新しいSaaSの利用開始時にはその仕様を理解した上でリスク評価を行い、ポリシーを検討して適用していく必要があります。SaaSの利用が増えれば、クラウドとセキュリティの知識をアップデートしなければなりませんし、利用者の理解を得るための説明資料作成など運用負荷も高まるでしょう。SaaSの活用と並行して、セキュリティ対策と適切な運用体制の構築が必要になるのです。

JBCCのマネージドサービスに注目が集まる

SaaSや次世代型ファイアウォールの導入にもかかわらず、インシデントが発生する理由は、SaaSの利便性を重視しすぎて対策が不十分になる点にあります。シャドーITの対応、機密情報の制御、ユーザーの不正行為や設定の不備への対処が不十分なため、SaaSに対する可視性が低く、制御が困難になっているのが実情です。SaaSの利用が増えるにつれ、クラウドやセキュリティに関する専門的な知見が不可欠になるのです。

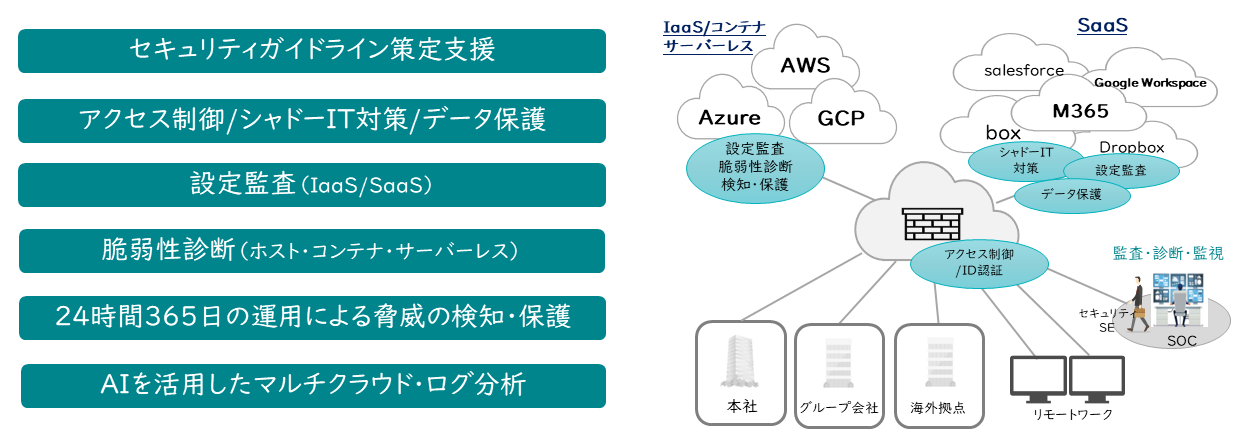

JBCCは、お客様の運用を支援するマネージドサービスを展開。以下の4つの柱から成るサービスを提供しています。

-

SaaS利用状況レポートと改善策のアドバイス

月次でSaaSの利用状況レポートを提供するとともに、クラウドやセキュリティの専門エンジニアが定期的に改善策をアドバイスします。 -

シャドーITの可視化と利用許可の判断支援

未承認のSaaSが利用されていないかチェックし、そのSaaSのリスクを多角的に評価することで、利用許可の判断をサポートします。 -

SaaSの適切な利用方法のアドバイス

利便性とセキュリティのバランスを取ったSaaSの使い方ができるよう、具体的なアドバイスを行います。 -

設定の是正支援とインシデント影響調査

ポリシー違反があった場合でも利用者の立場を考慮し、是正による影響を調査の上、報告。インシデントの発生時にも、その影響を調査し、再発防止策を提案します。

クラウドの利活用が進む今、セキュリティリスクの低減と業務の効率化を重要視するのであれば、専門家からきめ細かい支援が受けられる環境を整えておく必要があるでしょう。SaaSの可視化と制御を通じて、お客様のDXの実現を全面的にバックアップするJBCCのにぜひご相談ください。

マネージドサービス for CASB/SWG Plus

各種生成AIサービスのリスク詳細や社員の利用状況を可視化。さらにDLP(Data Loss Prevention)機能により、機密情報のキーワードを検出してアップロード遮断を行うことで、安全な利用を促進します。高度なスキルを持つセキュリティエンジニアがCASBツールを用いてSaaSの利用状況や機密情報の保護状況からセキュリティリスクを分析し、レポートを元に結果を報告いたします。レポートは月次と年2回の定期ミーティングにて提供いたします。また定期ミーティングでは、改善についてアドバイスし運用相談もお受けいたします。

詳細を見るJBCCではマルチクラウド環境において、それぞれのクラウドの特徴にあせた最適なセキュリティ対策をご提案しています。

セキュリティガイドライン策定支援:インシデント予防と発生時の影響を最小限にする取り組み

アクセス制御/シャドーIT/データ保護:未許可のクラウドサービスを見つけてアクセス制御による機密情報の保護

設定監査:パブリッククラウドの設定や脅威を常時監視、定期レポートによる監査の実施

クラウドセキュリティにおける検討すべきポイントとは?~AIをセキュアに活用するための有効なSWG/CASB対策について~

クラウドサービスは日常の業務に取込まれ、今や企業にとって必要不可欠な時代になっています。AIサービスの活用、取引先とのデータ共有・連携としてのクラウド利用、個人契約のクラウド(シャドーIT)へのアクセスなど企業の重要なデータがインターネットを通して流れることにより、リスクは高まり「クラウドセキュリティ」は益々重要となっています。その環境下においてセキュリティを担保しながら、どのように重要資産を守り、どのようにAIを活用し業務効率化を図るという点が重要テーマとなってきております。本セミナーでは、クラウドセキュリティがなぜ必要なのか? また検討すべきポイントや有効性についてご紹介します。

詳細を見る

よくある質問

- Q1. ゼロトラストネットワークを導入してもセキュリティインシデントが発生するのはなぜですか?

- A. ゼロトラストネットワークでは、すべてのアクセスを検証・認証しますが、シャドーITや機密情報の制御、ユーザーの不正行為、設定不備などの運用面の課題が残っているため、インシデントが発生する可能性があります。

- Q2. SaaSのセキュリティ対策としてSWGやCASBはどのように役立ちますか?

- A. SWGはWeb通信の監視とフィルタリングを行い、CASBはクラウド利用の監視とリスク評価を通じて不正行為を検知します。

これらを導入することで、SaaSの可視性と制御性が向上し、セキュリティリスクを低減できます。

- Q3. JBCCのマネージドサービスではどのような支援が受けられますか?

- A. JBCCは、SaaS利用状況のレポート提供、シャドーITの可視化と利用判断支援、適切な利用方法のアドバイス、設定の是正支援とインシデント調査など、4つの柱で運用支援を行っています。専門家による継続的なサポートが受けられるのが特徴です。

監修者

山口 貴央

セキュリティサービス事業部サービス開発本部

クラウドセキュリティ推進資格:Certified Cloud Security Proffsional(CCSP)セキュリティエンジニアとしてクラウドセキュリティの領域、主にCNAPP、CASB、SWGを担当お客様への提案活動だけでなく、実装や運用保守の支援も実施

企業のIT活用をトータルサービスで全国各地よりサポートします。

JBCC株式会社は、クラウド・セキュリティ・超高速開発を中心に、システムの設計から構築・運用までを一貫して手掛けるITサービス企業です。DXを最速で実現させ、変革を支援するために、技術と熱い想いで、お客様と共に挑みます。